1. Открыть для редактирования файл /etc/nginx/nginx.conf и добавить после http {

include /etc/nginx/blockua.conf;

, где /etc/nginx/ - путь к файлу blockua.conf от корня сервера.

Чтобы получилось так:

http {

include /etc/nginx/blockua.conf;

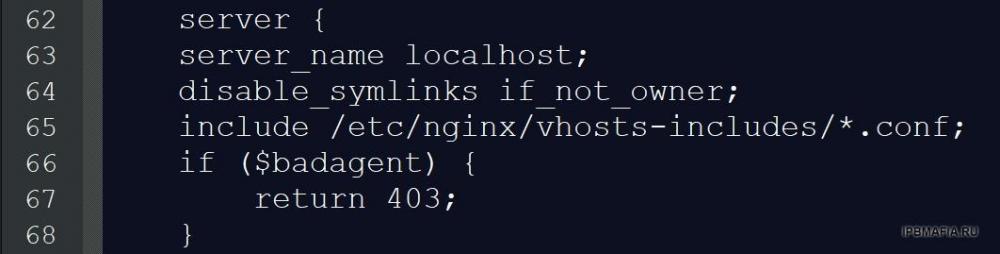

В этом же файле nginx.conf добавить в разделе server {

if ($badagent) {

return 403;

}

Чтобы получилось так:

Если это не сработает в виду особенностей настройки сервиса Nginx, нужно добавить эту директиву в двух местах в индивидуальном файле для домена:

/etc/nginx/vhosts/<пользователь>/<ваш домен>.conf

2. Проверит в файле blockua.conf, что не забанен нужный вам бот, например, Yandex.

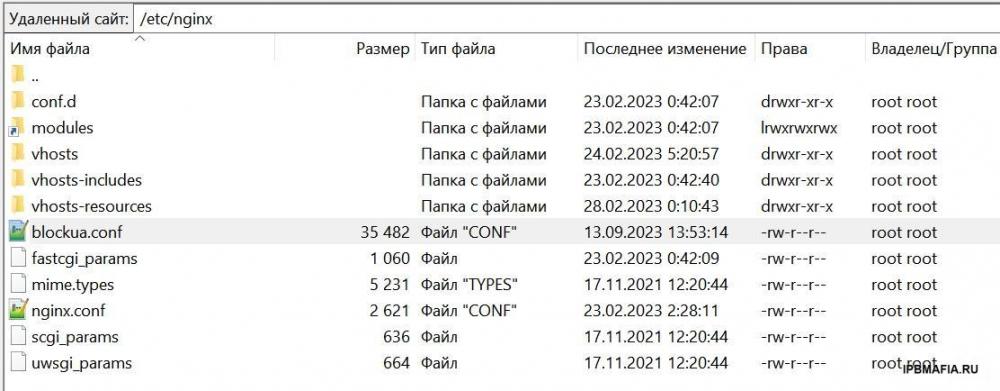

3. Загрузить в папку /etc/nginx файл .

3. Перезапустить Nginx в консоли сервера, например, так: service nginx restart

4. Для добавления исключений, добавьте в файл blockua.conf наверху списка список исключений. Пример:

map $http_user_agent $badagent {

default 0;

"~*TelegramBot" 0;

"~*SimplePie" 0;

"~*VKRobot" 0;

"~*Googlebot" 0;

Загрузите файл на сервер и перезапустите службу nginx.

PS применять вместе с настройкой WAF СF и блокировкой по IP.

Recommended Comments

Join the conversation

You can post now and register later. If you have an account, sign in now to post with your account.

Note: Your post will require moderator approval before it will be visible.