Anti-spam and security

11 файлов

-

Экслюзивная раздача для https://ipbmafia.ru/

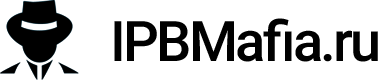

Настройки фаервола для Cloudflare. Вы скачиваете список ASN хостеров (ASN тип - хостинг), где чаще всего запускаются боты, которые сканируют ваш сайт, создавая нагрузку. Всего 4 правила - подходит для бесплатного аккаунта на Cloudflare. Заблокировано более 1600 блоков и две страны (Украина и Китай). Блокировка не жесткая на скриншоте, возможно решение капчи, если это человек. Средствами Cloudflare можно выбрать и жесткую блокировку во время настройки правила. Заблокирован ASN компании Yandex, так как от них больше всего запросов (боты для поисковой системы и для различных сервисов, таких, как Яндекс.Советник и прочее). Заблокированы все облачные сервисы. В сутки блокируется порядка 10000-15000 уникальных запросов на один домен. Можно взять номера ASN и настроить через другие сервисы, например, через NGINX или .htaccess на вашем сервере (подробнее: https://qna.habr.com/q/1035814). Заблокированы боты поисковых систем, кроме Google-bot и Bing. Поэтому проверяйте, удаляйте, если что-то не хотите блокировать.

Некоторые заблокированные ASN (если захотите их разблокировать/заблокировать):

200350 Yandex Cloud (в правилах заблокирован как вредоносный) 13238 Yandex (в правилах заблокирован как вредоносный) 208722 Yandex (в правилах заблокирован как вредоносный) 8075 MICROSOFT-CORP-MSN-AS-BLOCK - Microsoft Corporation, US (в правилах не заблокирован) 15169 GOOGLE - Google Inc., US (в правилах не заблокирован) 62041 - Telegram Messenger Inc (в правилах не заблокирован) 13335 CloudFlare (в правилах заблокирован как вредоносный) 209242 CloudFlare (в правилах заблокирован как вредоносный) 202623 CloudFlare (в правилах заблокирован как вредоносный) 395747 CloudFlare (в правилах заблокирован как вредоносный) В пп. 1-5 делаем по образцу, если что-то нужно добавить.

Использовать вместе с настройкой:

- Free

- 125 Загрузки

Обновлён -

Экслюзивная раздача для https://ipbmafia.ru/

Список правил для блокировки ботов на уровне сервера по шаблонам. После установки рекомендуется заглядывать в файл access.log сервера для поиска заблокированных (403) ботов, чтобы исключить полезные. Настройка описана тут:

- Free

- 61 Загрузки

Обновлён -

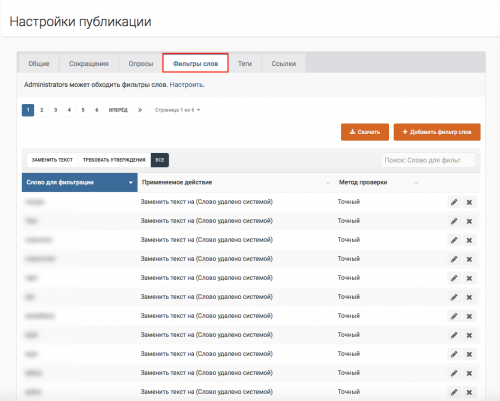

Анти-спам защита на основе облачного анти-спам сервиса CleanTalk.org для IPS Community Suite 4.2.х.

Возможности:

Остановите спам-боты при регистрации в сообществе. Остановите спам-боты при попытке публикации в темы. Защита контактной формы (CAPTCHA следует отключить!) Разрешить гостевую публикацию на форуме без CAPTCHA. Внимание: плагин скачивает 4 файла со стороннего ресурса raw.githubusercontent.com во время установки и отсылается статистику на CleanTalk.org. Во время работы проверка осуществляется в облаке по базе более чем в 5.8 миллиона спам-ботов. Сервис платный, подробности смотрите на сайте CleanTalk.org.

Установка:

Откройте админцентр вашего сообщества, раздел Система -> Плагины. Кликните кнопку "Инсталлировать новый плагин". Загрузите прилагаемый файл.

Примечение: обратите внимание также вот на эту тему для создания бесплатного способа защиты от спам-ботов своими руками.

- Free

- 258 Загрузки

Обновлён -

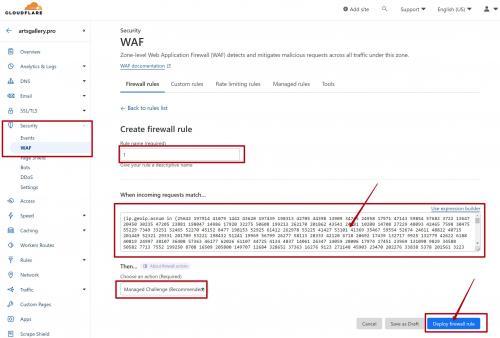

Готовый список на 150 слов ненармативной лексики.

Для установки извлеките badwords.xml и добавте его в Система --> Настройки публикации --> Нецензурная лексика.

- Free

- 620 Загрузки

Обновлён -

CJ Duplicate Member Logger, которые используют несколько учетных записей на одном компьютере / браузер, чтобы получить доступ к сайту.

Особенности:

Журналы счетов членов и возможных альтов

Автоматические ответы (например, PM / AutoBans) ACP / MCP интерфейсы для просмотра и ручки нарушителем (позволяет запретить альтов / основной счет, адрес электронной почты, удалить альтов) Исключить Goups / Члены (Исключить группы и члены Совета, которые вошли) Исключить Пользователи Notes (оставить записку о том, почему член исключается) Примечание: Требуется мин PHP 5.4 и IPS 4.1.4 (за счет использования признаков)

- Free

- 206 Загрузки

Обновлён -

- Free

- 248 Загрузки

Добавлен -

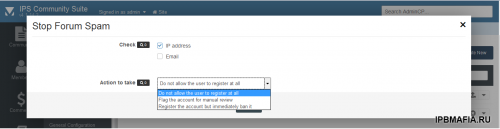

Проверка почты или IP адреса при регистрации пользователя по базе stopforumspam.com

- Free

- 291 Загрузки

Добавлен -

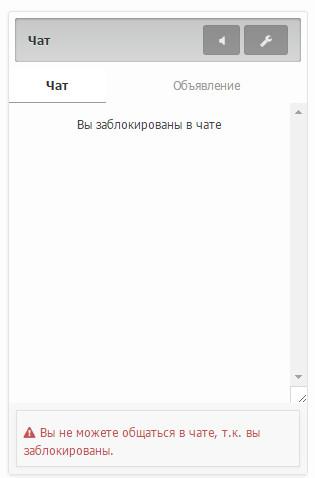

Этот плагин скрывает все сообщения чата в Chatbox, если пользователь добавлен в бан-лист.

Разработано: @IAF

- Free

- 135 Загрузки

Добавлен -

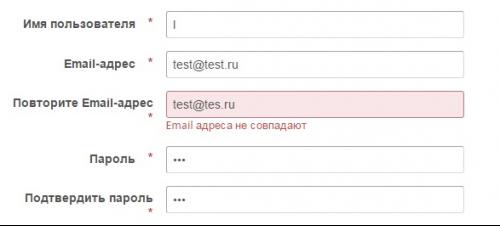

Плагин, устанавливающий минимальную длину пароля при регистрации пользователя на фоурме

- Free

- 196 Загрузки

Добавлен -

- Free

- 281 Загрузки

Добавлен -

- Free

- 166 Загрузки

Добавлен

.png.9aeaf2aff21cbdaa86c13d6ea822367c.thumb.png.000488df7be49ad41f3bb2b455e71b52.png)